wa_ter_ve

정보처리기사 기출 - 5. 정보시스템 구축관리 본문

2024년 1회

81. 침입탐지 시스템(IDS : Intrusion Detection System)과 관련한 설명으로 틀린 것은?① 이상 탐지 기법(Anomaly Detection)은 Signature Base나 Knowledge Base라고도 불리며 이미 발견되고 정립된 공격 패턴을 입력해두었다가 탐지 및 차단한다.

② HIDS(Host-Based Intrusion Detection)는 운영체제에 설정 된 사용자 계정에 따라 어떤 사용자가 어떤 접근을 시도하고 어떤 작업을 했는지에 대한 기록을 남기고 추적한다.

③ NIDS(Network-Based Intrusion Detection System) 대표적으로 Snort가 있다.

④ 외부 인터넷에 서비스를 제공하는 서버가 위치하는 네트워크인 DMZ(Demilitarized Zone)에는 IDS가 설치될 수 있다.

82. 정보시스템과 관련한 다음 설명에 해당하는 것은?

• 각 시스템 간에 공유 디스크를 중심으로 클러스터링으 로 엮어 다수의 시스템을 동시에 연결할 수 있다.

• 조직, 기업의 기간 업무 서버 안정성을 높이기 위해 사용될 수 있다

• 여러 가지 방식으로 구현되며 2개의 서버를 연결하는 것으로 2개의 시스템이 각각 업무를 수행하도록 구현 하는 방식이 널리 사용된다.

① 고가용성 솔루션(HACMP)

② 점대점 연결 방식(Point-to-Point Mode)

③ 스틱스넷(Stuxnet)

④ 루팅(Rooting)

83. 기기를 키오스크에 갖다 대면 원하는 데이터를 바로 가져올 수 있는 기술로 10cm 이내 근접 거리에서 기가급 속도로 데이터 전송이 가능한 초고속 근접무선통신(NFC; Near Field Communication) 기술은?

① BcN(Broadband Convergence Network)

② Zing

③ Marine Navi

④ C-V2X(Cellular Vehicle To Everything)

84. 세션 하이재킹을 탐지하는 방법으로 거리가 먼 것은?

① FTP SYN SEGMENT 탐지

② 비동기화 상태 탐지

③ ACK STORM 탐지

④ 패킷의 유실 및 재전송 증가 탐지

85. 소프트웨어 생명 주기 모형 중 Spiral Model에 대한 설명으로 틀린 것은?

① 비교적 대규모 시스템에 적합하다.

② 개발 순서는 계획 및 정의, 위험 분석, 공학적 개발, 고객 평가 순으로 진행된다.

③ 소프트웨어를 개발하면서 발생할 수 있는 위험을 관리하고 최 소화하는 것을 목적으로 한다.④ 계획, 설계, 개발, 평가의 개발 주기가 한 번만 수행된다.

86. 다음이 설명하는 용어로 옳은 것은?

• 오픈 소스를 기반으로 한 분산 컴퓨팅 플랫폼이다.

• 일반 PC급 컴퓨터들로 가상화된 대형 스토리지를 형성 한다.

• 다양한 소스를 통해 생성된 빅데이터를 효율적으로 저장 하고 처리한다.

① 하둡(Hadoop)

② 비컨(Beacon)

③ 포스퀘어(Foursquare)

④맴리스터(Memristor)

87. 컴퓨터 사용자의 키보드 움직임을 탐지해 ID, 패스워드 등 개인의 중요한 정보를 몰래 빼가는 해킹 공격은?

① Key Logger Attack

② Worm

③ Rollback

④ Zombie Worm

88. COCOMO 모델의 프로젝트 유형으로 거리가 먼 것은?

① Organic

② Semi-detached

③ Embedded④ Sequential

89. 다음은 정보의 접근통제 정책에 대한 설명이다. (ㄱ)에 들어갈 내용으로 옳은 것은?

① NAC

② MAC

③ SDAC

④ AAC

90. 정보 보안의 3 요소에 해당하지 않는 것은?

① 기밀성

② 무결성

③ 가용성④ 휘발성

91. CBD(Component Based Development) SW 개발 표준 산출물 중 분석 단계에 해당하는 것은?

① 클래스 설계서

② 통합시험 결과서

③ 프로그램 코드

④ 사용자 요구사항 정의서

92. 구글의 구글 브레인 팀이 제작하여 공개한 기계 학습(Machine Leaming)을 위한 오픈 소스 소프트웨어 라이브러리는?

① 타조(Tajo)

② 원 세그(One Seg)

③ 포스퀘어(Foursquare)

④ 텐서플로(TensorFlow)

93. Secure 코딩에서 입력 데이터의 보안 약점과 관련한 설명으로 틀린 것은?

① SQL 삽입 : 사용자의 입력 값 등 외부 입력 값이 SQL 쿼리에 삽입되어 공격

② 크로스사이트 스크립트 : 검증되지 않은 외부 입력 값에 의해 브라우저에서 악의적인 코드가 실행

③ 운영체제 명령어 삽입 : 운영체제 명령어 파라미터 입력 값이 적절한 사전검증을 거치지 않고 사용되어 공격자가 운영체제 명령어를 조작④ 자원 삽입 : 사용자가 내부 입력 값을 통해 시스템 내에 사용이 불가능한 자원을 지속적으로 입력함으로써 시스템에 과부하

94. 두 명의 개발자가 5개월에 걸쳐 10000 라인의 코드를 개발하였을 때, 월별(man-month) 생산성 측정을 위한 계산 방식으로 가장 적합한 것은?

①10000 / 2

② 10000 / (5X2)

③ 10000 / 5

④ (2×10000) / 5

95. 소프트웨어 재공학의 주요 활동 중 기존 소프트웨어를 다른 운영체제 나 하드웨어 환경에서 사용할 수 있도록 변환하는 것은?

① 역공학

② 분석

③ 재구성

④ 이식

96. 전자 칩과 같은 소프트웨어 부품, 즉 블록(모듈)을 만들어서 끼워 맞추는 방법으로 소프트웨어를 완성시키는 재사용 방법은?

① 합성 중심

② 생성 중심

③ 분리 중심

④ 구조 중심

97. 다음 내용이 설명하는 것은?

• 네트워크상에 광채널 스위치의 이점인 고속 전송과 장 거리 연결 및 멀티 프로토콜 기능을 활용

• 각기 다른 운영체제를 가진 여러 기종들이 네트워크상 에서 동일 저장장치의 데이터를 공유하게 함으로써, 여 러 개의 저장장치나 백업 장비를 단일화시킨 시스템

① SAN

② MBR

③ NAC

④ NIC

98. 크래커가 침입하여 백도어를 만들어 놓거나, 설정 파일을 변경했을 때 분석하는 도구는?

① trace

② tripwire

③ udpdump

④ cro

99. 실무적으로 검증된 개발보안 방법론 중 하나로, SW보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론은?

① CLASP

② CWE

③ PIMS

④ Seven Touchpoints

100. 소프트웨어 프로세스에 대한 개선 및 능력 측정 기준에 대한 국제 표준은?

① ISO 14001

② IEEE 802.5

③ IEEE 488

④ SPICE

2024년 2회

81. 소프트웨어 개발에서 정보보안 3요소에 해당하지 않는 설명은?

① 기밀성 : 인가된 사용자에 대해서만 자원 접근이 가능하다.

② 무결성 : 인가된 사용자에 대해서만 자원 수정이 가능하며 전송 중인 정보는 수정되지 않는다.

③ 가용성 : 인가된 사용자는 가지고 있는 권한 범위 내에서 언제 든 자원 접근이 가능하다.④ 휘발성 : 인가된 사용자가 수행한 데이터는 처리 완료 즉시 폐기되어야 한다.

82. 시스템이 몇 대가 되어도 하나의 시스템에서 인증에 성공하면 다른 시스템에 대한 접근 권한도 얻는 시스템을 의미하는 것은?

① SOS

② SBO

③ SSO

④ SOA

83. COCOMO 모형에 대한 설명으로 옳지 않은 것은?

① 원시 프로그램의 규모인 LOC에 의한 비용 산정 기법이다.

② 30만 라인 이상의 소프트웨어에서는 내장(Embedded)형 방식 을 이용하여 비용을 산정한다.③ 중간(Intermediate)형은 개발 공정별로 보다 자세하고 정확하 게 노력을 산출하여 비용을 산정하는 모형이다.

④ 사무 처리용, 업무용 등의 소규모 소프트웨어의 비용 산정에는 조직(Organic)형 산정 모델을 사용하는 것이 적합하다.

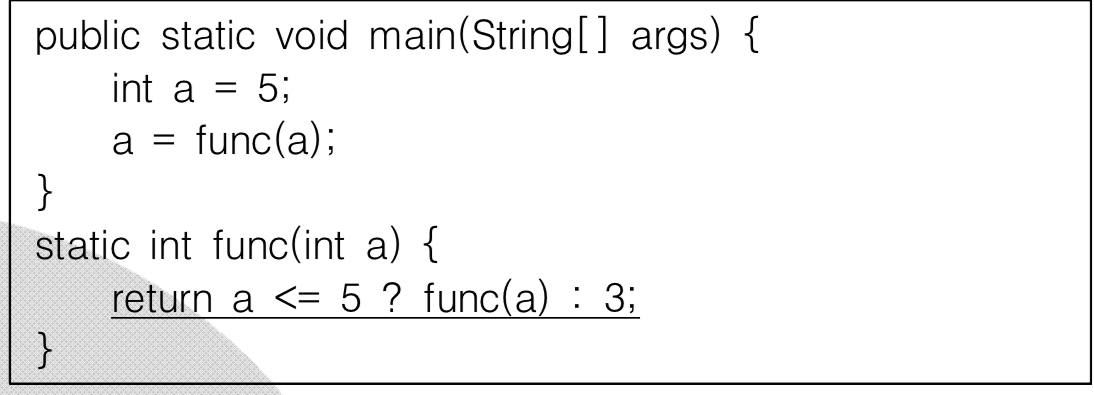

84. 다음 Java 코드에서 밑줄로 표시된 부분에는 어떤 보안 약점이 존재하는가?

① 종료되지 않는 반복문 또는 재귀함수

② 널 포인터 역참조

③ 하드코드된 암호화 키 사용

④ 초기화되지 않은 변수 사용

85. SAN(Storage Area Network)에 대한 설명으로 틀린 것은?

① 서버와 저장 장치를 연결하는 전용 네트워크를 별도로 구성하 는 방식이다.

② 파이버 채널(FC) 스위치를 이용하여 네트워크를 구성한다.

③ 서버들이 저장장치 및 파일을 공유할 수 있다.④ 초기 설치 시 소요되는 비용을 절약할 수 있다.

86. 해시(Hash)에 대한 설명으로 옳지 않은 것은?

① 해시 알고리즘으로 변환된 값이나 키를 해시값 또는 해시키라고 부른다.② 고정된 길이의 입력 데이터나 메시지를 임의의 길이의 값이나 키로 변환한다.

③ 데이터의 암호화, 무결성 검증을 위해 사용될 뿐만 아니라 정보 보호의 다양한 분야에서 활용된다.

④ 대표적인 해시 알고리즘에는 SHA 시리즈, MD 시리즈 등이 있다.

87. 다음 중 소유 기반 인증(Something you have) 방법에 해당하지 않는 것은?① i-PIN

② OTP

③ 스마트 카드

④ 신분증

88. 기존 무선 랜의 한계 극복을 위해 등장하였으며, 대규모 디바이스의 네트워크 생성에 최적화되어 차세대 이동통신, 홈네트워킹, 공공 안전 등의 특수목적에 사용되는 새로운 방식의 네트워크 기술을 의미하는 것은?

① Mesh Network

② Virtual Private Network

③ Local Area Network

④ Software Defined Perimeter

89. 개인키 암호화 기법으로 옳지 않은 것은?

① DES

② ARIA

③ SEED④ RSA

90. 수동적인 네트워크 침해 공격의 하나로, 네트워크의 중간에서 남의 패킷 정보를 도청하는 해킹 유형은?

① 스니핑(Sniffing)

② 스미싱(Smishing)

③ 피싱(Phishing)

④ 백도어(Back Door)

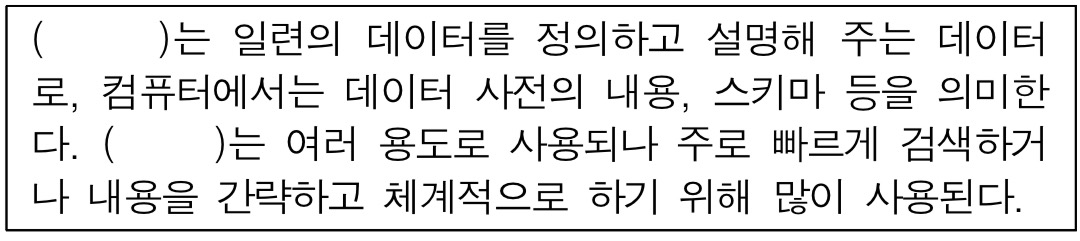

91. 다음 괄호에 공통으로 들어갈 용어는 무엇인가?

① View

② Broad Data

③ Big Data

④ Meta Data

92. 다음에서 설명하는 IT 기술은?

• 네트워크를 제어부, 데이터 전달부로_분리하여 네트워 크 관리자가 보다 효율적으로 네트워크를 제어, 관리할 수 있는 기술

• 기존의 라우터, 스위치 등과 같이 하드웨어에 의존하는 네트워크 체계에서 안정성, 속도, 보안 등을 소프트웨 어로 제어, 관리하기 위해 개발됨

• 네트워크 장비의 펌웨어 업그레이드를 통해 사용자의 직접적인 데이터 전송 경로 관리가 가능하고, 기존 네 트워크에는 영향을 주지 않으면서 특정 서비스의 전송 경로 수정을 통하여 인터넷상에서 발생하는 문제를 처 리할 수 있음

① SDN(Software Defined Networking)

② NFS(Network File System

③ Network Mapper

④ AOE Network

93. 정보 보안을 위한 접근통제 정책 종류에 해당하지 않는 것은?

① 임의적 접근통제② 데이터 전환 접근통제

③ 강제적 접근통제

④ 역할 기반 접근통제

94. 다음 중 병행수행으로 발생할 수 있는 문제점이 아닌 것은?

① 갱신 분실(Lost Update)② 완료 의존성(Committed Dependency)

③ 모순성(Inconsistency)

④ 연쇄 복귀(Cascading Rollback)

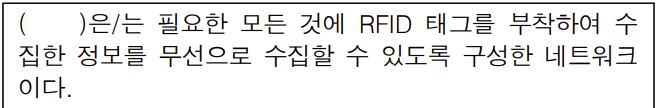

95. 다음 빈 칸에 알맞은 기술은?

① GIS

② SON

③ USN

④ UWB

96. 소프트웨어 재공학(Reengineering)에 대한 설명으로 틀린 것은?

① 기존 시스템을 이용하여 보다 나은 시스템을 구축하는 것이다.

② 유지보수 비용의 최소화를 위해 유지보수성과 품질을 향상시 키는 것을 목적으로 한다.

③ 소프트웨어 위기를 해결하는 방법 중 하나로 꼽힌다.④ 소프트웨어의 수명이 연장되지만, 개발 비용이 증가한다.

97. 다음 중 양방향 암호화 방식이 아닌 것은?

① DES

② SEED

③ RSA④ HASH

98. 데이터 다이어트(Data Diet)에 대한 설명으로 옳은 것은?

① 대용량 데이터를 분산 처리하기 위한 목적으로 개발된 프로그 래밍 모델이다.

② 데이터를 압축하고, 중복된 정보는 중복을 배제하고, 새로운 기준에 따라 나누어 저장하는 작업이다.

③ 데이터 집합에서 사용자의 요구에 따라 유용하고 가능성 있는 정보를 발견하기 위한 기법이다.

④ 기존의 관리 방법이나 분석 체계로는 처리하기 어려운 막대한 양의 정형 또는 비정형 데이터 집합을 의미한다.

99. 테일러링(Talloring) 개발 방법론의 내부 기준에 해당하지 않는 것은?

① 납기/비용

② 기술 환경

③ 구성원 능력④ 국제 표준 품질 기준

100. OWASP(the Open Web Appication Secuity Project)에 대한 설명으로 옳은 것은?

① P2P 네트워크를 이용하여 온라인 금융 거래 정보를 온라인 네트워크 참여자(Peer)의 디지털 장비에 분산 저장하는 기술 이다.

② 대표적인 사례로 블록체인(Blockchain)이 있다.

③ 양자 통신을 위해 비밀키를 분배하여 관리하는 기술이다.

④ 웹 정보 노출이나 악성 코드, 스크립트, 보안이 취약한 부분을 연구하는 비영리 단체이다.

2024년 3회

81. 소프트웨어 개발에서 정보보안 3요소에 해당하지 않는 설명은?

① 기밀성 : 인가된 사용자에 대해서만 자원 접근이 가능하다.

② 무결성 : 인가된 사용자에 대해서만 자원 수정이 가능하며 전송 중인 정보는 수정되지 않는다.

③ 가용성 : 인가된 사용자는 가지고 있는 권한 범위 내에서 언제 든 자원 접근이 가능하다.④ 휘발성 : 인가된 사용자가 수행한 데이터는 처리 완료 즉시 폐기되어야 한다.

82. COCOMO Model 중 기관 내부에서 개발된 중소 규모의 소프트웨어 로 일괄 자료 처리나 과학기술 계산용, 비즈니스 자료 처리용으로 5만 라인 이하의 소프트웨어를 개발하는 유형은?

① Embeded

② Organic

③ Semi-Detached

④ Semi-Embeded

83. 다음 중 소프트웨어 비용 산정에 대한 설명으로 옳지 않은 것은?

① 소프트웨어의 규모, 인력 등의 요소를 기반으로 개발에 필요한 비용을 예측하는 것이다.② 소프트웨어 비용 산정 기법에는 상향식, 하향식, 혼합식 기법이 있다.

③ 소프트웨어 비용을 높게 산정할 경우 예산 낭비와 일의 효율성 저하를 초래할 수 있다.

④ 소프트웨어 비용 결정 요소에는 프로젝트 요소, 자원 요소, 생 산성 요소가 있다.

84. 취약점 관리를 위한 응용 프로그램의 보안 설정과 가장 거리가 먼 것은?① 서버 관리실 출입 통제

② 실행 프로세스 권한 설정

③ 운영체제의 접근 제한

④ 운영체제의 정보 수집 제한

85. Python을 기반으로 컴포넌트의 재사용과 플러그인화를 강조하여 신속한 개발이 가능하도록 지원하는 프레임워크는?

① Spring

② Node.js

③ Django

④ Codeigniter

86. LOC 기법에 의하여 예측된 총 라인수가 36,000라인, 개발에 참여할 프로그래머가 6명, 프로그래머들의 평균 생산성이 월간 300라인일 때 개발에 소요되는 기간은?

① 5개월

③ 15개월

② 10개월

④ 20개월

87. 무선 랜에서 데이터 전송 시 매체가 비어있음을 확인한 뒤 충돌을 피하기 위해 일정한 시간을 기다린 후 데이터를 전송하는 방법은?

① VLAN

② STP

③ LZAN

④ CSMA/CA

88. 물리적 위협으로 인한 문제에 해당하지 않는 것은?

① 화재, 홍수 등 천재지변으로 인한 위협

② 하드웨어 파손, 고장으로 인한 장애

③ 방화, 테러로 인한 하드웨어와 기록장치를 물리적으로 파괴하 는 행위④ 방화벽 설정의 잘못된 조작으로 인한 네트워크, 서버 보안 위협

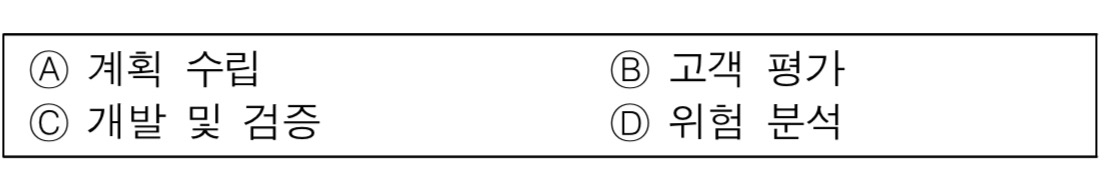

89. 소프트웨어 개발 모델 중 나선형 모델의 4가지 주요 활동이 순서대로 나열된 것은?

① A-B-D-C 순으로 반복

② A-D-C-B 순으로 반복

③ A-B-C-D 순으로 반복

④ A-C-B-D 순으로 반복

90. 다음이 설명하는 IT 기술은?

• 컨테이너 응용프로그램의 배포를 자동화하는 오픈소스

엔진이다.

• 소프트웨어 컨테이너 안에 응용 프로그램들을 배치시키 는 일을 자동화해 주는 오픈 소스 프로젝트이자 소프트 웨어로 볼 수 있다.

① Stack Guard

② Docker

③ Cipher Container

④ Scytale

91. 구조적 방법론에 대한 설명으로 옳은 것은?

① 자료(Data) 중심의 방법론이다.

② 구성 요소에는 객체, 클래스, 메시지 등이 있다.

③ 새로운 기능을 추가하는 것이 간단하여 확장성이 보장된다.

④ 분할과 정복(Divide and Conquer) 원리를 적용한다.

92. 다음에서 설명하는 IT 기술은?

• 네트워크를 제어부, 데이터 전달부로_분리하여 네트워 큰 관리자가 보다 효율적으로 네트워크를 제어, 관리할 수 있는 기술

• 기존의 라우터, 스위치 등과 같이 하드웨어에 의존하는 네트워크 체계에서 안정성, 속도, 보안 등을 소프트웨 어로 제어, 관리하기 위해 개발됨

• 네트워크 장비의 펌웨어 업그레이드를 통해 사용자의 직접적인 데이터 전송 경로 관리가 가능하고, 기존 네 트워크에는 영향을 주지 않으면서 특정 서비스의 전송 경로 수정을 통하여 인터넷상에서 발생하는 문제를 처 리할 수 있음

① SDN(Software Defined Networking)

② NFS(Network File System

③ Network Mapper

④ AOE Network

93. Secure 코딩에서 입력 데이터의 보안 약점과 관련한 설명으로 틀린 것은?

① SQL 삽입 : 사용자의 입력 값 등 외부 입력 값이 SQL 쿼리에

삽입되어 공격

② 크로스사이트 스크립트 : 검증되지 않은 외부 입력 값에 의해 브라우저에서 악의적인 코드가 실행

③ 운영체제 명령어 삽입 : 운영체제 명령어 파라미터 입력 값이 적절한 사전검증을 거치지 않고 사용되어 공격자가 운영체제 명령어를 조작④ 자원 삽입 : 사용자가 내부 입력 값을 통해 시스템 내에 사용이 불가능한 자원을 지속적으로 입력함으로써 시스템에 과부하 발생

94. DDoS 공격과 연관이 있는 공격 방법은?

① Secure shell

② Tribe Flood Network

③ Nimda

④ Deadlock

95. 메모리 상에서 프로그램의 복귀 주소와 변수 사이에 특정 값을 저장해 두었다가 그 값이 변경되었을 경우 오버플로우 상태로 가정하여 프로그램 실행을 중단하는 기술은?

① 모드체크

② 리커버리 통제

③ 시스로그

④ 스택가드

96. OSI 7 Layer 전 계층의 프로토콜과 패킷 내부의 콘텐츠를 파악하여 침입 시도, 해킹 등을 탐지하고 트래픽을 조정하기 위한 패킷 분석 기술은?

① PLCP(Packet Level Control Processor)

② Traffic Distributor

③ Packet Tree

④ DPIDeep Packet Inspection)

97. 다음 내용이 설명하는 것은?

• 네트워크상에 광채널 스위치의 이점인 고속 전송과 장 거리 연결 및 멀티 프로토콜 기능을 활용

• 각기 다른 운영체제를 가진 여러 기종들이 네트워크상 에서 동일 저장장치의 데이터를 공유하게 함으로써, 여 러 개의 저장장치나 백업 장비를 단일화시킨 시스템

① SAN

② MBR

③ NAC

④ NIC

98. Public 메소드로부터 Private 배열이 반환될 경우 발생하는 문제점으로 가장 옳은 것은?

① 메소드로의 접근이 불가능해진다.

② 배열의 주소가 외부로 공개되어 외부에서 접근할 수 있게 된다.

③ 시스템의 내부 정보가 노출된다.

④ 동기화 오류가 발생한다.

99. SSH(Secure Shell)에 대한 설명으로 틀린 것은?① SSH의 기본 네트워크 포트는 25번을 사용한다.

② 전송되는 데이터는 암호화 된다.

③ 키를 통한 인증은 클라이언트의 공개키를 서버에 등록해야 한 다.

④ 서로 연결되어 있는 컴퓨터 간 원격 명령 실행이나 셀 서비스 등을 수행한다.

100. 프로젝트의 각 작업들이 언제 시작하고 언제 종료되는지에 대한 작업 일정을 막대 도표를 이용하여 표시하는 프로젝트 일정표는?

① 간트 차트

② 임계 경로 기법

③ PERT

④ WBS

'자격증시험 > 정보처리기사' 카테고리의 다른 글

| 정보처리기사 기출 - 4. 프로그래밍 언어 활용 (0) | 2025.02.28 |

|---|---|

| 정보처리기사 기출 - 3. 데이터베이스 구축 (0) | 2025.02.27 |

| 정보처리기사 기출 - 2. 소프트웨어 개발 (0) | 2025.02.27 |

| 정보처리기사 기출 - 1. 소프트웨어 설계 (0) | 2025.02.27 |